FFRI(現社名:FFRIセキュリティ)は2019年11月15日、標的型攻撃などのサイバー攻撃からエンドポイントを守るセキュリティソフトの新版「FFRI yarai Version 3.3」を発表した。同日提供を開始した。新版では、過検知に対するホワイトリストでの対応負荷を軽減させる手段として、クラウド上にあるFFRIの脅威情報データベースと連携する機能を搭載した。さらに、正規プロセスを偽装する攻撃手法や実行ファイルを使わない手法(ファイルレスマルウェア)などのステルス性の高い攻撃を検出できるように、各検出エンジンを強化した。

FFRI(現社名:FFRIセキュリティ)の「FFRI yarai」は、Windows PCやWindowsサーバーの上でスタンドアロン型で動作するエンドポイント型サイバー攻撃対策ソフトである。マルウェアや不正プログラムの振る舞いを検知するというやり方で、未知の脅威に対処する。マルウェアの生成と実行を未然に防ぐとともに、対策をすり抜けて実行を許してしまったマルウェアに対しても、その振る舞いを検知して防御する(関連記事:標的型攻撃対策のFFRI yaraiが管理コンソールをクラウド化、オンプレ版と選択可能に)。

いくつかの防御ポイントごとに、それぞれ独立した攻撃検知エンジンを使って防御する。メモリーを監視してアプリケーションの脆弱性を突いた攻撃を検知するエンジン、プログラムコードを静的解析するエンジン、サンドボックスを使って動作の振る舞いを解析するエンジン、本番環境でのプログラム実行時の振る舞いを検知するエンジンなどを搭載する。

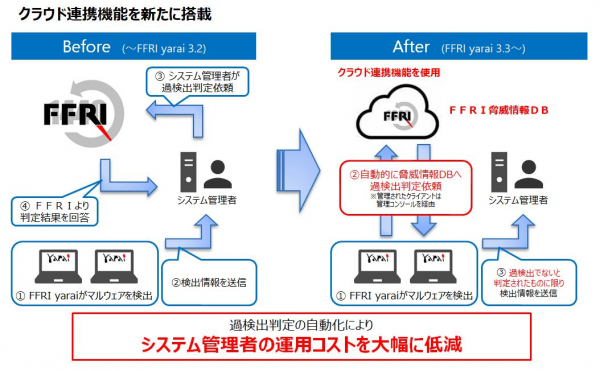

今回の新版では、過検知に対するホワイトリストでの対応負荷を軽減させる手段として、クラウド上にあるFFRIの脅威情報データベースと自動で連携する機能を搭載した(図1)。

図1:過検知に対する例外リスト作成の負荷を軽減するため、クラウド上の脅威情報データベースと自動で連携する機能を搭載した(出典:FFRI)

図1:過検知に対する例外リスト作成の負荷を軽減するため、クラウド上の脅威情報データベースと自動で連携する機能を搭載した(出典:FFRI)拡大画像表示

FFRI Yaraiは、問題のないプログラムであっても、マルウェアの疑いがあれば、これを検出する。こうした過検知に対してはこれまで、企業のシステム管理者がホワイトリストを作成して対処していた。管理者がFFRIに問い合わせ、問題がないプログラムであるかどうかの判定結果を受け取ってホワイトリストを作成していた。

これに対して新版では、マルウェアの疑いのあるプログラムを検出した際に、FFRI Yaraiの管理コンソール自らFFRIのクラウドに問い合わせ、脅威情報データベースを参照して問題のないプログラムかどうかを確認する。問題がないと確認がとれなかったプログラムについては防御の対象となるが、問題がないと確認がとれたプログラムについては防御の対象としない。これにより、ホワイトリストの作成作業を削減できる。

新版ではまた、検知エンジンも強化した。正規プロセスを偽装する攻撃手法や、実行ファイルを使わない手法(ファイルレスマルウェア)など、ステルス性の高い攻撃を検出できるようにした。例えば、.lnkマルウェアへの対策を強化した。DLLサイドローディングやDLLドロッパーへの対策を強化した。コードインジェクションへの対策を強化した。コマンドラインの難読化(DOSfuscation)への対策を強化した。

Windows標準のマルウェア対策ソフトであるWindows Defenderと同時に使った際のパフォーマンスも向上させたとしている。