オープンソースの仮想化ソフトウェア「Xen」をベースにした「MicroVM」と呼ぶ空間で安全性が未確認のファイルを実行し、標的型攻撃に対処できるようにする──。そんなウイルス対策ソフトが登場した。いったいどんなソフトウェアなのか。

クライアントPCのセキュリティ対策と言えば、ウイルス/マルウェア対策ソフトが今も定番であり、そのインストールやアップデートは必須だ。しかし既知のウイルスは駆除できるにしても、新種や亜種など未知のウィルスには対処できず、検知や駆除率は年々低下しているとされる。挙動からウィルスであることを判断するヒューリスティックスキャンも、新種や亜種を検知できるにせよ確実ではないし、誤検知もあり得る。

何よりも巧妙になる一方の標的型攻撃や水飲み場攻撃などを考えると、守り切ることは非常に難しい。「メール添付のファイルはクリックしてはならない」などと社員に注意喚起したところで、例えば宅配便の到着を装ったりファイル名を偽装したりされると、ついクリックしてしまうことは十分に起こり得る(関連記事)。

そんな中で、仮にマルウェアを起動してしまっても安全に検出、駆除できるツールが登場した。ブロード(本社:東京都千代田区)が代理店契約を結んだ米Bromiumの「Bromium Advanced Endpoint Security(AES)」である。動作原理はシンプルで、「MicroVM」という仮想環境を用意して安全性が未確認のファイルは必ずMicroVMで開いたり実行したりするというもの。本番環境とは別の仮想環境での操作なので、仮にマルウェアであっても本番環境には影響を及ぼさない。

図1:安全が確認されているファイル(右)に対し、未確認のファイルには「Br」というマークを付加する

図1:安全が確認されているファイル(右)に対し、未確認のファイルには「Br」というマークを付加する拡大画像表示

具体的には、Bromium AESをインストールすると、Windowsの本番環境とは別にMicroVMを起動できるようになる。加えて、WebサイトやUSBメモリーなどから新たにPCに取り込むファイルのアイコンに「Br」という識別マークが自動的に付く(図1)。利用者がBrマークがついたファイルをクリックすると、必ずMicroVMが起動し、そこでファイルを操作する仕組みだ。

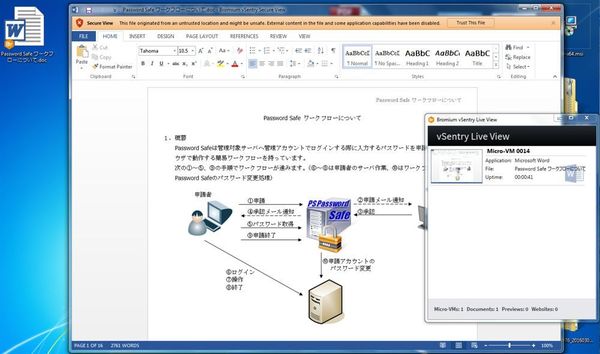

とはいっても、画面上はアプリケーションウィンドウの上部に「SecureView〜」というメッセージが出るくらい(図2)。利用者には何ら違和感のない画面であり、必要ならMicroVMで動作しているアプリケーションを一覧できる。

図2:安全が確認されていない文書を開いた時の画面。ウィンドウ上部にメッセージが表示される。右はMicroVMで動作しているアプリケーションの一覧

図2:安全が確認されていない文書を開いた時の画面。ウィンドウ上部にメッセージが表示される。右はMicroVMで動作しているアプリケーションの一覧拡大画像表示

これにより開いたファイルがマルウェアだったとしても、MicroVM環境で動くので、本来のWindows環境には影響を及ぼさない。実際に動作させて挙動を把握しながら、検出したり駆除したりできるのだ。

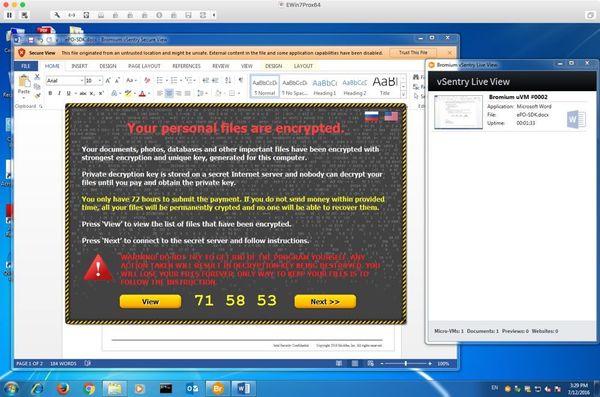

身代金を要求するランサムウェアでも問題は生じない

最終的にMicroVMをシャットダウンすれば、何もなかったことにできるので、身代金を要求するランサムウェアであっても問題は生じない(図3)。マルウェアでなかった場合は、そのままMicroVMで処理を進めれば、結果が自動的に本番環境のファイルに反映される。

図3:ランサムウェアを起動してしまった場合でも、問題を回避できる

図3:ランサムウェアを起動してしまった場合でも、問題を回避できる拡大画像表示

なかなかよく出来た仕組みであり、例えばサンドボックスと呼ばれる、隔離された空間で怪しいファイルを動作させるヒューリスティックスキャンとの違いは、明らかだだろう。サンドボックスではマルウェアの検出はできるが、そうでなかった場合にサンドボックス内部で処理はできない。これに対しBromium ASEでは、普通にファイルを処理したりプログラムを実行したりできる。サーバーではなく、PCのセキュリティを考えると大きなアドバンテージといえる。

●Next:仮想環境サンドボックスはどうやって生まれたのか?

会員登録(無料)が必要です

- 1

- 2

- 次へ >