標的型攻撃に代表されるサイバー攻撃が年を追うごとに増加する中、情報漏洩対策としてログ監視ツールに着目する企業が増えている。ただし、導入にあたっては「コスト」と「人材」のほかにも、システム担当者を悩ませる課題は少なくない。だが、それらの課題をまとめて解決し、企業のログ活用の高度化も支援する画期的な新サービスが登場した。では、それは果たしてどのようなものなのか。

PCの操作ログは収集しているものの……

セキュリティ対策の重要性は改めて言うまでもない。それを疎かにしては、これまで築き上げてきた信頼が一瞬にして失われ、金銭的に大きな痛手も被りかねない――。頭では理解しながらも、いざ自社の話となると気が重くなるIT担当者は少なくないだろう。

それも当然だ。中身がどうあれ対策の実施には「予算」と「人材」が必要だ。企業規模の大小を問わず、“宿題”をいくつも抱えるIT部門にとって両者は切実な問題である。

そうした中、多くの企業はセキュリティの重要性を踏まえ、何とか予算を捻出して各種の策を講じてきた。その1つが情報漏洩対策の一環としたクライアントPCのログ監視だ。これにより社内に展開するPCへの操作などを履歴として管理でき、各種分析を通じてセキュリティの穴を発見して未然に対策を講じたり、情報漏洩が発生した場合も早急に原因を突き止めたりといったことが可能となる。

だが、各種報道からも分かる通り、情報漏洩事件は予算と人材に余裕があるはずの大企業でもいまだ後を絶たない。その根本を探ると「ログ監視の徹底は一筋縄ではいかない」という現実が浮かび上がる。

確かにログ監視ツールを導入すること自体は簡単だ。ただし、実際にログを収集/分析するとなれば話は別である。そこでまず直面するのが、どのログを収集し、どう分析するかという問題だ。というのも、大抵のログ監視ツールでは、どのようなログを収集し、どんなログが検出されたらアラートを出すかといったルールを適切に設定する必要があるからだ。当然、適切な設定を行うには、知識やノウハウが必要になるが、そうした人材は限られるうえ、人材育成も一朝一夕にはいかない。そのため、ツールの導入が即、ログの活用につながるわけではないのである。

これが、ログ監視のハードルの高さであり、ツール導入済み企業の多くが、ログを収集・保存しているだけに陥る原因である。

ログ監視の実施に向けたこれだけの“壁”

この点を踏まえ、取得ログの種類や分析手法をまとめた「テンプレート」を併せて提供するツールも今や数多い。しかし、情報漏洩の経路は多岐にわたり、特に情報の不正取得を目論む標的型攻撃などは、社内環境を把握したうえで対策の“抜け穴”を突いてくる。そのため、単純なルールベースのテンプレートでは、巧妙さを増す攻撃への対応には限界がある。

また、ログ監視では、分析対象となるログは多ければ多いほど望ましいが、データが増えるほど保管先となるストレージのコストがかさむこともネックだ。一方で、データ量が増えれば処理負荷が増し、分析にかかる時間が長引かざるを得ない。結果、豊富にログを保有しながら、処理時間がネックとなり十分に活用できないケースも少なくないのだ。米国のセキュリティベンダーPhishMeの調査(Malware Review Q3 2016)によれば、企業が情報漏洩の発生を検知するまでに平均で146日かかるという。日頃からログ監視を行っていれば、検知にこれだけの期間を要すことはないはずである。

こうした状況の打開に向け、何らかの策が求められていることに異論を挟む向きはないだろう。そこで求められる要件には、「特別な知識を備えていない人材でも分析作業が行えること」「漏洩リスクの多様化に対応できるよう、タイムリーな分析が行えること」「できるだけ大量のログを、できる限り安価に保管できること」などが含まれることは、ここまでの説明から理解できるはずである。

とはいえ、「そんな都合のよいツールが存在するのか」との疑念も沸くのではないか。実は今、それらのすべてを高いレベルで満たした“現実解”が脚光を浴びているのである。それが、オージス総研が今年3月から提供を開始した「PCセキュリティログ分析サービス」なのである。

Apache Sparkで分析のボトルネックを抜本解消

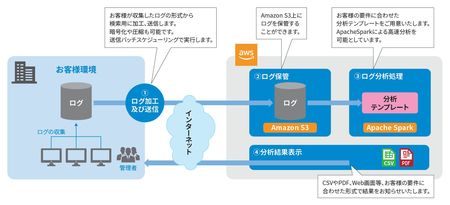

PCセキュリティログ分析サービスを端的に説明すれば、アマゾン ウェブ サービス(以下、AWS)上に構築したログ用データベースと分析ツールを連携させ、ログデータの自動検索を実施するとともに、結果を企業に通知するサービスである。その仕組みはこうだ。

まず、ログ収集ツールで各PCからログを自動的に取得(対応ツールは後述)。圧縮や分析用の加工を行ったうえでAmazonSimple Storage Service(以下、Amazon S3)上に転送する。次に、Amazon Elastic MapReduce(以下Amazon EMR)上に用意された分析ツールでログデータの分析処理を実施し、最後に結果を管理者に通知する。

PCセキュリティログ分析サービスの構成図

PCセキュリティログ分析サービスの構成図拡大画像表示

一見するとシンプルな仕組みだが、そこにはかねてからの課題解決に直結するアイデアがいくつも盛り込まれている。まず1つ目は、AWSの活用を通じてIT資産の調達の手間を一切伴うことなく、低コストかつ極めて短期間で利用に乗り出せることである。企業に求められる作業はクライアントPCのログ収集ツールのインストールと、後述するテンプレートの選択やカスタマイズの指示程度。予算や人材がごく限られた企業にとってこのメリットは見過ごせないはずだ。

2つ目は、5TBの大容量データベースが標準で提供される点だ。一般にクライアントPC3000台の環境で1年間に採取されるログデータの総容量は3.5TBほど。つまり、単純計算で約1.5年の長期保管が可能で、もちろん、監査などの用途にも活用することが可能である。

3つ目は、Amazon EMR上に構築されたApache Sparkの並列処理環境により、検索ツールの超高速処理を実現したことだ。従来手法では数日を要するようなTB級のログ検索をわずか数十分で完了することが可能になっており、懸案だった分析のボトルネックが抜本的に解消されるのだ。

テンプレートに手を加え監視レベルを高度化

PCセキュリティログ分析サービスの特徴はまだまだある。それはこのサービスの“肝”とも言える、オージス総研独自のテンプレート群だが、それらは他ツールのテンプレートと比べ、ある点で決定的に異なる。それは、オージス総研のテンプレートが、PC操作の“振る舞い”まで踏み込みリスクを判断することである。

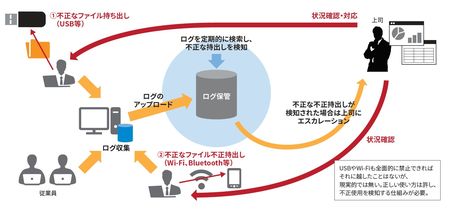

具体的な例を挙げて示そう。例えばUSBメモリによる情報漏洩を防止するため、既存ツールの多くはPCとUSBメモリの接続が検出された時点でアラートを発することができる。とはいえ、日常業務ではUSBメモリの利用は当たり前に行われてきており、USBメモリを接続しただけでアラートを発したり、USBメモリが利用できなくなったりしては業務効率の低下を招くことは明白である。そこで従来は、許可されたUSBメモリだけが使えるようにする“ホワイトリスト方式”が使われてきたのだが、これはそのUSBメモリを悪用すれば不正な情報取得が可能であることを意味する。これは、情報漏洩における内部犯行の多さを鑑みれば、これは重大な欠点だ。

対して、振る舞いを監視するPCセキュリティログ分析サービスのテンプレートでは、USBメモリが接続され、さらにデータが許可されていないメディアにコピーされた時点で初めてアラートを発することができる。情報漏洩はもちろん現場の業務効率にも配慮を払っているのである。

PCセキュリティログ分析サービスにおける情報漏洩検知の例

PCセキュリティログ分析サービスにおける情報漏洩検知の例拡大画像表示

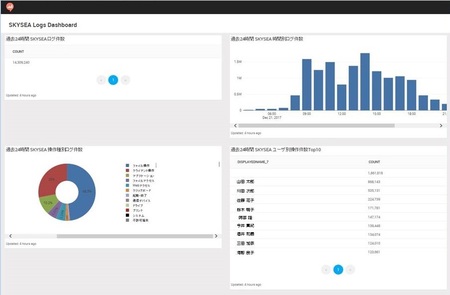

このように、複数行のログにまたがって記録される「誰が何をどうしたか」という文脈に基づいて、その操作が正当か不正かを判断できるのが、振る舞い検知型のログ分析の特長だ。1行1行のログを対象とする分析では、疑わしい操作をすべて報告せざるを得ず、不正行為が正当な操作のログに埋没しやすい。振る舞い検知型なら疑いの濃い操作のみを抽出できるので、監視するスタッフの負担も削減できる。また、PCセキュリティログ分析サービスは、分析結果をグラフィカルでわかりやすいレポートとして出力してくれるので、ログを読み解くスキルがなくても容易に運用できる。監視報告書を作成する手間も削減してくれるはずだ。

PCセキュリティログ分析サービスのレポートイメージ

PCセキュリティログ分析サービスのレポートイメージ拡大画像表示

テンプレートは充実しており、先に紹介したUSBデバイスを対象とするものも含め、標準で以下の7つが用意されている。

- Wi-Fi接続型外付けHDD

- Wi-Fi機能付きSDカード

- モバイルWi-Fiルータ&スマホテザリング

- 自社PC以外によるアクセス

- USBへのファイルコピー

- ブラックリストに登録されたWebサイトへのアクセス検知

- Webサイト閲覧数の検知

特筆されるのが、それらを自社環境に合せて柔軟にカスタマイズできることだ。結果、ログ分析を実施し、発見したリスクに対策を講じるとともに、それをテンプレートにも反映させる改善サイクルを回すことで、継続的なログ監視の高度化が可能となり、標的型攻撃へのより効果的な対策につなげられるのだ。

資産管理などのために利用されるPC管理ツールの中には情報漏洩対策の観点からPCの通信状況や重要情報へのアクセスをログとして記録するものも数多い。そこで同サービスではすでに多くの利用を集めるPC管理ツールの「SKYSEA Client View」のログ分析に対応。「Ivanti Endpoint Security Audit」にも2018年度中の対応を予定している。それらのユーザー企業であれば既存環境はそのままに、容易にログ監視まで対策を拡大できるのである。

これほどのメリットを備えながら、利用料は初期費用と月額料金でそれぞれ20万円と極めて低額だ。7つの標準テンプレートは追加費用なしで利用できる(カスタマイズ料金は要相談)。追加料金でログ容量の拡張にも対応しているという。

機能の“深化”と対策の“広域化”を両輪に

大阪ガス株式会社の関連会社であるオージス総研は業種・業態や規模を問わず、企業のシステム運用支援を数多く手掛けてきた実績を誇る。そこで培ってきた経験やノウハウがPCセキュリティログ分析サービスにも反映されており、ユーザー企業を対象にした事前の製品テストでも高い評価を獲得し、利用を決めた企業もすでにあるほどだ。

同社では今後、企業ニーズに沿ったカスタマイズの“深化”と、保護対象の“広域化”の2つを軸に同サービスの利用拡大につなげる計画である。具体的には、“深化”では同社の強みであるSI力を生かし、機能と使い勝手を高めるために、テンプレートを中心としたサービスの最適化を企業ごとにとことん推し進める。また、“広域化”では同社のセキュリティ商品のラインナップのうち、近年になりニーズが急速に盛り上がっているエンドポイントセキュリティや侵入検知などの領域を強化することでセキュリティ対策の総合力の底上げを図る。これらによって、リスクが多様化する中、より強固な防御と万一の際の迅速な対応支援が実現される。

その第一弾としてA I を活用したサイバー攻撃対策基盤「Cybereason」や「Ivanti」の構成管理機能などと連携し、システムを構成する多様な機器のログを複合的に分析することでリスクの早期究明を支援する新商品を2018年度中にもリリース予定だ。

ITとビジネスがより強く結びつく中、セキュリティ対策により力を入れることはもはや企業にとっての責務だ。PCセキュリティログ分析サービスをはじめとするオージス総研のセキュリティ商品群は、その実践を側面から、より強く後押しする。

●PCセキュリティログ分析サービス

http://www.ogis-ri.co.jp/pickup/security/securitylog.html

●お問い合わせ先

オージス総研 営業本部

E-mail : info@ogis-ri.co.jp

TEL:03-6712-1201(東京)

TEL:052-209-9390(名古屋)

TEL:06-6871-8054(大阪)