[Sponsored]

[IT Leaders Tech Strategy LIVE ゼロトラストセキュリティ最新像─防御&回復力を高める技術と手法]

真のゼロトラストへの“処方箋” XDRで大量のログから攻撃の全体像を炙り出せ!

2023年9月15日(金)

ランサムウェアなどの脅威への対応のために、ゼロトラストによる対策に取り組む企業はすでに数多い。だが、現状のゼロトラストは、実は完璧なものではなく、このままでは脅威への迅速な対応は難しい。2023年8月31日に開催されたウェビナー「ゼロトラストセキュリティ最新像[防御&回復力を高める技術と手法]」(主催:インプレス IT Leaders)にトレンドマイクロの吉田睦氏が登壇し、ゼロトラストの“在るべき姿”と、実現に向けた道筋を解説した。

提供:トレンドマイクロ株式会社

今のゼロトラストが“完璧”でない理由

2022年はサイバー攻撃によるビジネスリスクが改めて広く知られる年となった。大手自動車会社や医療機関などで被害が続発し、多くの企業や組織が事業の停止や遅延を余儀なくされたのは記憶に新しいところだ。2023年に入ってからも被害が増加傾向にあることが、各種調査ですでに明らかとなっている。

そうした中でセキュリティ対策として重要性が認知されてきたのが「何も信用しない」とのセキュリティの考え方に基づく「ゼロトラスト」対策だ。企業ネットワークを“内”と“外”に分け、境界で外部脅威の侵入を防ぐ従来からの“境界型”対策は、テレワークやクラウドの広がりにより境界が曖昧になったことで、もはや通用しにくくなっている。対してゼロトラスト対策では“内”と“外”を分けず、代わりに従来よりも厳格なユーザー認証やネットワーク監視を実施し、たとえ脅威の侵入を許したとしても内部ネットワークでの移動を制限して被害発生や拡大を抑止する。

ただし、「現行で実施されているゼロトラスト対策の多くは、実のところ完璧とは言えません」と指摘するのは、トレンドマイクロ株式会社のビジネスマーケティング本部 ビジネスソリューション部でシニアマネージャーを務める吉田睦氏である。

写真1:トレンドマイクロ株式会社 ビジネスマーケティング本部 ビジネスソリューション部 シニアマネージャー 吉田睦氏

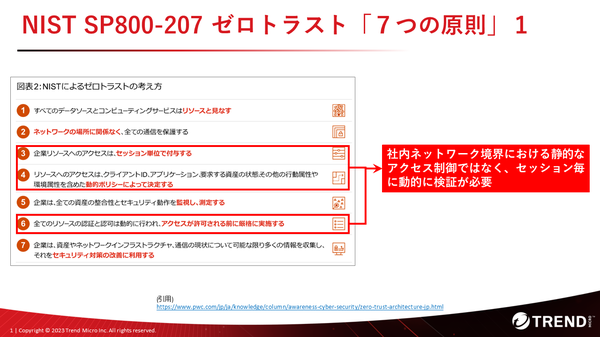

写真1:トレンドマイクロ株式会社 ビジネスマーケティング本部 ビジネスソリューション部 シニアマネージャー 吉田睦氏それはなぜなのか。根拠として吉田氏が挙げるのが、米国の政府調達の標準仕様策定を担うNIST(National Institute of Standards and Technology:の米国国立標準技術研究所)が発行するガイドライン「SP800-207」だ(図1)。日本政府もセキュリティ対策で参考にする、ゼロトラストのいわば“虎の巻”である。

図1:NIST SP800-207ではゼロトラストの7つの原則が明示されている(出典:トレンドマイクロ)

図1:NIST SP800-207ではゼロトラストの7つの原則が明示されている(出典:トレンドマイクロ)拡大画像表示

今のゼロトラストが見落としている“2つ”の原則

ガイドラインではゼロトラストの「考え方」に関する7つの原則が明示されている。このうち、現状のゼロトラストで実施されているのは、「企業リソースへのアクセスはセッション単位で付与する」「リソースへのアクセスは動的ポリシーにより決定する」「リソースの認証と認可は動的に行われ、アクセスが許可される前に厳格に実施する」の3つだ。

ゼロトラストで一般的に用いられているZTNA(Zero Trust Network Access)を概観することで、その全体像を理解できるだろう。PCなどの端末からのアクセスを仲介し、認証を実施するアイデンティティー認識型プロキシー(IAP)が仕組みに位置し、ID/アクセス管理を自動運用するアイデンティティー&アクセス管理(IAM)と連携して認証時にアクセス元の信頼性を確認する。併せて、端末のアクセス可否をルールとして事前に取りまとめた「コンテキスト」を基に、正当なアクセスか否かを“動的”に判断して、正当な場合にのみアクセスを許可するといった具合だ。クラウドなどの外部との接続では、専用のコネクター経由以外の通信を認めないことでセキュリティの強度を高めている。

だが、「現状の仕組みでは、残る原則の中の重要な2つが漏れ落ちています」と吉田氏は強調する。それが、「すべての資産の整合性とセキュリティ動作を監視し、測定する」「資産やネットワークインフラ、通信の状況について可能な限り多くの情報を収集し、セキュリティ対策の改善に利用する」の2つだ。

セキュリティに“万全”は存在しない。だからこそ、SP800-207には脅威の侵入を許した後の原則も明記されているが、「ZTNAだけでは資産の整合性と、セキュリティ動作を監視/測定し改善する仕組みが欠けているのです」と吉田氏は訴える。

相関関係解析でXDRが脅威の全体像を洗い出す

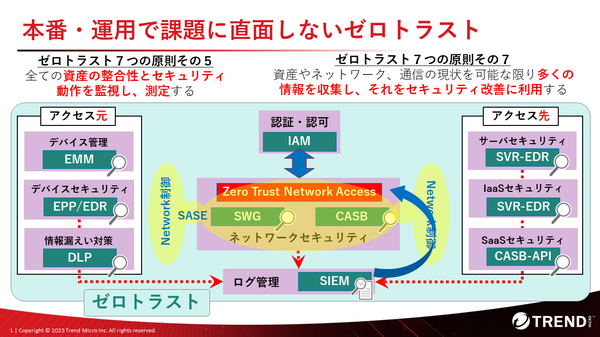

その上で吉田氏が提示したのが、現行技術による、残る2つの原則を踏まえた、追加すべき仕組みの姿だ(図2)。

そこでは、脅威の侵入を前提にマルウエア検知とURLフィルターのための「セキュアWebゲートウェイ」や、クラウド利用を監視する「CASB」などを新たに配置するだけではなく、デバイス管理のための「EMM」やエンドポイント対策のための「EPP/EDR」やアクセス先のセキュリティも併用し、それらのログを「SIEM」により集約管理し監視/分析に活用する。つまり、SASEだけでは、NIST SP800-207の原則を網羅しておらず、ネットワークセキュリティだけでなく、アクセス元であるデバイスやアクセス先のクラウドやデータセンターでのセキュリティとシームレスに連携しなければ本番運用で失敗につながり、ゼロトラストとは言えないのである。

図2:真のゼロトラストのためには、資産の整合性とセキュリティ動作を監視/測定する仕組みも必要となる(出典:トレンドマイクロ)

図2:真のゼロトラストのためには、資産の整合性とセキュリティ動作を監視/測定する仕組みも必要となる(出典:トレンドマイクロ)拡大画像表示

ただし、ここまで手を講じても、真のゼロトラストの実現には課題がまだ残されている。背景には攻撃者のステップを踏んだ攻撃全体の流れを把握する難しさがある。

「攻撃者は犯行を悟られないよう、侵入、潜伏、探査、実行と段階的に活動を進めます。結果、攻撃に際して各ステップの検出時には多様なデバイスからセキュリティアラートが洪水のように押し寄せ、個々にアラートの繋がりを分析するだけ手間を要すために、迅速なセキュリティ対応や正確な状況確認が実際問題として極めて困難なのです」(吉田氏)。

疑問があればWebの窓口に相談を

この状況の打開に向け、今、とある技術が注目を集めている。それが、トレンドマイクロがクラウド型統合セキュリティ基盤「Trend Vision One」の一機能として提供する「XDR(Extended Detection and Response)」だ。トレンドマイクロはこの領域で業界をリードする存在でもある。

XDRの最大の特徴は、エンドポイント、電子メール、サーバー、クラウド、ネットワークなどの多様なセキュリティレイヤーから寄せられるデータの相関関係解析を通じて、脅威の全体像を洗い出せる点だ。しかも、同社のXDRは高いユーザビリティ、さらに、分析の“広さ”と“深さ”で他ツールを圧倒する。

例えばアラートビューだ。そこには検出されたアラート表示が整然と並び、各行のクリックだけでメールやWebといった脅威の侵入経路、その後の脅威の動き、その間に顕在化したリスクなどをアイコン表示で分かりやすく確認できる。

「多様なツールのログ解析により、侵入の発端となった悪意のあるメールや、そこに記載されたURL、ウィルスに感染したファイルを開いた端末、そこからの被害の広がり方などを詳細に突き止められます。ひいては、従来よりもはるかに迅速かつ的確な対応が実現します」(吉田氏)。

IdP(Identity Provider)やIAMのログイン情報も含めた相関解析により、組織のリスクの数値化も可能だ(図3)。確認画面では検出された「アクセス侵害」や「脆弱性」「異常」「蔵度アプリのアクティビティ」の件数も併せて表示され、「それらを参考にセキュリティの改善に乗り出せます。ユーザーやデバイスをリスクの高い順に確認でき、予防へのアクションも優先順位も容易につけられます」(吉田氏)。

図3:IdP(Identity Provider)やIAMのログイン情報も含めた相関解析により、組織のリスクを数値化でき、そこでの各種評価を基に改善を進めることができる(出典:トレンドマイクロ)

図3:IdP(Identity Provider)やIAMのログイン情報も含めた相関解析により、組織のリスクを数値化でき、そこでの各種評価を基に改善を進めることができる(出典:トレンドマイクロ)拡大画像表示

70点を超える高リスク端末の接続を強制遮断する機能なども用意されており、ゼロトラストアクセスへのフィードバックも備えている。

最後に吉田氏は、「ゼロトラストはIAMのためのディレクトリの整理が求められるなど、ツール導入だけでは実現できません。作業の過程ではいくつも疑問が生じるはずです。その際には、ぜひ我々が用意するWebの相談窓口を活用してください」と述べ、セッションを締めくくった。

■お問い合わせ先

トレンドマイクロ株式会社 法人お問い合わせ窓口

TEL:03-5334-3601

URL:https://www.trendmicro.com/ja_jp/contact/contact-us.html

- クラウドスマート時代に必要なセキュリティ機能とは?(2023/11/14)

- 多様化するランサムウェア攻撃への新しいアプローチゼロデイ攻撃にも対抗できる「脅威除去」とは(2023/09/26)

- EDRで検知できないID脅威にITDRで対抗ログイン時等の認証のふるまい監視が対応の鍵に(2023/09/25)