[Sponsored]

ポリシーに則ってサーバー管理者ができることを限定、キー操作の内容も克明に記録する

2014年8月5日(火)

予防的統制の領域でブロードが展開する主力製品「パワーセキュリティ」において、その中軸に位置付けられるのが「PowerBroker」(開発元は米BeyondTrust)だ。特権IDの管理を徹底するための機能を中心に特徴を紹介する。

前回説明したように、ブロードの「パワーセキュリティ」は、サイバー攻撃に対する2つのアプローチである「予防的統制」と「発見的統制」のうち、主に予防的統制を司る製品だ。

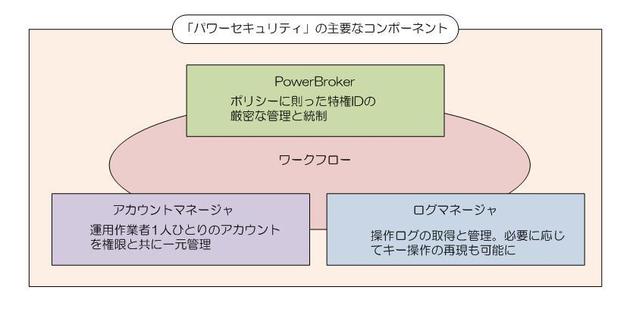

パワーセキュリティは、アクセスコントロールやログ管理機能を提供する「PowerBroker」を中心に据えながら、申請や承認のワークフロー機能やワンタイムアカウントを発行する製品「アカウントマネージャー」と、証跡管理レポートの作成やログの高速検索が可能な製品「ログマネージャー」を組み合わせて提供される。今回は、この3つの製品のうち、PowerBrokerを中心に、パワーセキュリティがサイバー攻撃に対してどのような有効性を持つのかを紹介する。

図 「パワーセキュリティ」を構成する主要なコンポーネント

図 「パワーセキュリティ」を構成する主要なコンポーネント拡大画像表示

PowerBrokerは、米BeyondTrustが提供している特権ID管理ソフトウェアだ。海外では、銀行、航空宇宙、防衛、医療、薬品、通信、データセンターなど、2000社超で20万ライセンス以上が利用されている。国内では、ブロードが2004年から展開を開始し、金融業、航空、通信、自動車、製造など50社超、2000ライセンス以上の実績がある。

パワーセキュリティは、このPowerBrokerが中核的な役割を担う。PowerBrokerの特徴は、大きく、アクセスコントロール、キー操作・イベントログ収集、ポリシーとログの集中管理の3つに分けることができる。

ポリシーに沿ったアクセスコントロールで特権IDの奪取を防ぐ

1つめのアクセスコントロールは、システムの作業者に対して、与えられた範囲内での作業しか行えない環境を提供するものだ。例えば、作業者がUnix/Linuxサーバーにログインしてネットワークの設定を変更するケースを想定してみる。

通常、作業者は、一般ユーザーとしてログインして、ネットワークの設定を確認する。確認を終えて、設定ファイルを編集しようとする場合、そのための権限が必要になるので、suコマンドやsudoコマンドを使って権限を得ることになる。

この場合、作業者は特権IDに昇格するためのパスワードを自ら入力するのが通例だ。特権IDに昇格した一般ユーザーは、ネットワークの設定だけでなく、Webサーバーやデータベースの設定ファイルの編集といったこともが可能になるは当然のこと。“万能”の権限を持つID/パスワードを易々と使わせるような運用は、性善説を貫くことが非現実的な状況下において、極めて危険とも言える。

こうしたことを防ぐのがPowerBrokerで提供されるpbrunというコマンドだ。sudoと同じように利用するが、あらかじめ定めたポリシーに沿った権限しか与えないことを徹底する。ネットワーク設定ファイルを編集しようと特権IDに昇格しても、そもそも正当な権限を持ったユーザーのみが編集を許可され、それ以外のユーザーは拒否される。何らかの方法で権限が乗っ取られても、常に最小の権限しか与えない運用をしておけば、サーバやデータベースへの不正なアクセスを防止することができる。

- 日本国内のニーズに対応するためにPowerBrokerを機能拡張(2014/10/01)

- サーバーのアカウント管理やログ管理などを日本企業向けに最適化(2014/05/28)